Als „Phishing“ (ˈfɪʃɪŋ, aus dem Englischen „fishing“ für „angeln“) bezeichnet man den Versuch, über gefälschte Nachrichten, Websites oder Telefonanrufe an Zugangsdaten und andere persönliche bzw. vertrauliche Daten eines Nutzers zu gelangen.

Sinn und Zweck dieses Vorgehens besteht für den Betrüger darin, durch Identitätsdiebstahl Straftaten zu begehen, sei es die unautorisierte Abbuchung größerer Geldbeträge von Bankkonten oder das Verbreiten von Falschinformationen unter der Identität des Opfers.

Bei Phishing handelt es sich um eine Form des „Social Engineerings“, welches psychologische Konzepte zur Manipulation einsetzt. Grundsätzlich wird mit der Gutgläubigkeit der späteren Opfer gespielt, diese getäuscht und durch das Überraschungsmoment überrumpelt.

Typische Vorgehensweise

Die Täter bedienen sich bei Phishing-Aktionen für gewöhnlich zweier Schritte:

Der erste Schritt ist das Zusenden einer Nachricht an eine meist wahllos ausgewählte Gruppe von Empfängern („die Angel wird ausgeworfen“). Solche Phishing-Mails machen sich oft den Zündschnureffekt zunutze, um vom Leser eine unüberlegte Aktion zu provozieren.

Beliebte Köder in Phishing-Mails sind unter anderem:

- Ihr E-Mail- oder Messenger-Account muss überprüft werden oder wird sonst gelöscht!

- Aufgrund einer verdächtigen Transaktion wird Ihr Bankkonto demnächst gesperrt!

- Ihre Zugangsdaten laufen bald ab!

- Sie haben eine Rechnung nicht bezahlt, es drohen hohe Mahngebühren!

- Ein Geldgewinn kann erst nach Bestätigung der eigenen Identität ausgezahlt werden!

Manche Phishing-Mails enthalten HTML-Formulare, in welche die Zugangsdaten gleich eingegeben werden sollen oder gar ausführbare Dateianhänge, die den Computer des Nutzers mit Schadsoftware infizieren.

Sobald ein potentielles Opfer auf die Nachricht reagiert, folgt der zweite Schritt: Das Abgreifen der persönlichen Daten („der Fang wird eingeholt“).

Dies geschieht meist durch den Besuch einer gefälschten Website. Oft wird das Erscheinungsbild (Corporate Identity) des echten Anbieters nachgeahmt, um keinen Verdacht zu erregen und ein trügerisches Gefühl der Sicherheit zu vermitteln.

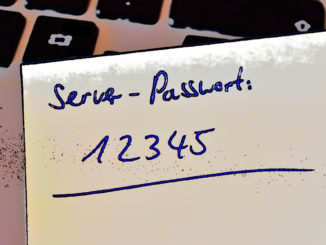

Auf dieser Website werden dann die geforderten Daten abgegriffen. Das können Zugangsdaten sein, aber auch TAN-Listen aus dem Homebanking oder persönliche Kontaktdaten. Seltener sollen die Daten direkt als Antwort z.B. via E-Mail oder Messenger verschickt werden.

In vielen Fällen wird danach eine Fehlermeldung angezeigt und auf die echte Website des Anbieters weitergeleitet, um den Nutzer nicht zu verunsichern und die eigenen Spuren zu verwischen.

Die Tricks der Phisher erkennen

Leider fällt es immer schwieriger, Phishing-Versuche von authentischen Nachrichten zu unterscheiden. Konnte man früher noch anhand mangelhafter Rechtschreibung und plumper Verschleierungsversuche Betrüger einfach entlarven, so haben Phishing-Mails inzwischen ein qualitativ hohes Niveau erreicht.

Andererseits wäre es natürlich falsch, jede erhaltene Nachricht grundsätzlich als Betrugsversuch abzustempeln. Vorsicht ist aber geboten, …

- bei unaufgefordert erhaltenen Nachrichten, die zum Anklicken eines Links auffordern,

- wenn der Absender nicht dem in der Nachricht genannten entspricht (z.B. eine private E-Mail-Adresse anstatt die eines Unternehmens) sowie

- bei Links, die nicht auf die Domain des jeweiligen Anbieters verweisen, sondern auf eine andere Website (oder durch URL-Shortening-Dienste unkenntlich gemacht wurden).

Ein sicheres Indiz ist der bereits zuvor erwähnte Zündschnureffekt. Werden Sie also aufgefordert, etwas zu unternehmen, da ansonsten unangenehme Konsequenzen drohen?

Was Sie bei Phishing tun können…

Lassen Sie sich niemals vom Inhalt einer solchen Nachricht unter Druck setzen. Mit großer Wahrscheinlichkeit möchte man Sie zu einer schnellen und unüberlegten Aktion provozieren.

Insbesondere bei sensiblen Diensten wie Homebanking, Zahlungsdienstleistern und Online-Shops sollten Sie besondere Vorsicht walten lassen und die URLs zu deren Websites immer manuell in die Adresszeile des Webbrowsers eingeben. Klicken Sie niemals auf einen Link in einer Nachricht.

Falls Ihnen die sich öffnende Website nicht vertraut vorkommt oder technische Probleme auftreten (z.B. erscheint eine ungewöhnliche Fehlermeldung oder das Laden der Seite dauert sehr lange), rufen Sie den betreffenden Anbieter sofort an und melden dies.

Öffnen Sie niemals Dateianhänge von E-Mails, die Sie nach privaten Daten fragen oder vorgeben, dass diese Anhänge solche enthalten. Insbesondere Anhänge mit Dateiendungen wie .zip, .exe oder .tar können sich als gefährliche Schadprogramme entpuppen.

Opfer eines Phising-Angriffs geworden?

Grundsätzlich gilt: Ruhig bleiben, aber keine Zeit verlieren!

Kontaktieren Sie umgehend den Anbieter, für dessen Dienst Sie Ihre Zugangsdaten versehentlich herausgegeben haben und lassen dort Ihren Account sperren bzw. Ihr Passwort ändern. Je schneller Sie reagieren, umso eher kann größerer Schaden vermieden werden.

Bewahren Sie auch die Phishing-Mail auf, um diese als Beweismittel vorlegen zu können (Ausdrucken allein genügt nicht, weil es bei einer IT-forensischen Analyse vor allem auf die Kopfdaten und den Quelltext der Nachricht ankommt).

Gerade bei Phishing im Finanzwesen müssen Sie schriftlich Strafanzeige bei Polizei oder Staatsanwaltschaft erstatten, da erst dann Banken und Zahlungsdienstleister für den Ihnen entstandenen Schaden eintreten.

Haben Sie sogar Kopien Ihres Personalausweises oder eines anderen amtlichen Dokuments an Dritte gesandt, wenden Sie sich an die ausgebende Stelle. Unter Umständen ist es erforderlich, einen neuen Ausweis zu beantragen. Das Erstatten einer Strafanzeige dient in diesen Fällen auch Ihrem eigenen Schutz, damit Sie später nicht selbst in Verdacht geraten, wenn Betrüger unter Ihrem Namen Straftaten begehen.

Autor: Tobias Eichner | Datum der Veröffentlichung: November 2017 | Letzte Aktualisierung: Januar 2023

Wichtig: Bitte beachten Sie die Nutzungsbedingungen und rechtlichen Hinweise für diesen Beitrag!